VPN

Le module VPN de SmartDoc centralise la gestion des configurations d'acces VPN de tous vos clients. Les mots de passe et clés pre-partagees (PSK) sont chiffres avec AES-256-GCM et ne sont reveles qu'a la demande, avec tracabilite complete de chaque consultation.

Vue d'ensemble

Le module Configurations VPN est concu pour les techniciens MSP qui doivent maintenir et acceder rapidement aux parametres de connexion VPN de leurs clients. Chaque configuration VPN peut etre associee a une entreprise cliente, categorisee par type (OpenVPN, IPsec, SSL VPN, WireGuard, etc.), et liee a un certificat SSL et/ou un article de base de connaissances.

Les informations sensibles — mot de passe et PSK — sont chiffrees et ne sont accessibles qu'aux utilisateurs ayant les permissions requises. Chaque revelation est enregistree avec l'identite de l'utilisateur, son adresse IP et une raison optionnelle.

Fonctionnalites principales

Repertoire centralise des acces VPN

Pour chaque configuration VPN, le module stocke :

- Les parametres de connexion (serveur, port, protocole)

- Le nom d'utilisateur

- Le mot de passe (chiffre)

- La clé pre-partagee PSK (chiffree)

- Une configuration personnalisee avancee (JSON libre)

- Des notes d'utilisation

Types de VPN flexibles

Les configurations sont categorisees par type, avec possibilite de types personnalises. Les types systeme incluent : OpenVPN, IPsec/IKEv2, SSL VPN, WireGuard, L2TP/IPsec, PPTP, Site-to-Site, Client-to-Site, Cisco AnyConnect, Palo Alto GlobalProtect, Fortinet FortiClient, SonicWall.

Protocoles supportes

Chaque configuration peut specifier le protocole de transport :

- UDP (recommande pour la performance)

- TCP (pour les reseaux restrictifs)

- Les deux (

Both)

Statuts de configuration

| Statut | Description |

|---|---|

| Actif | Configuration en service |

| Inactif | Configuration suspendue temporairement |

| Archive | Configuration conservee en historique |

Notifications d'equipe

Les operations crees, modifiees et supprimees publient des evenements NATS qui peuvent declencher des notifications Teams, permettant a l'equipe d'etre informee des changements importants. Les revelations de mot de passe et de PSK publient egalement des evenements specifiques pour la surveillance de securite.

Interface utilisateur

Navigation

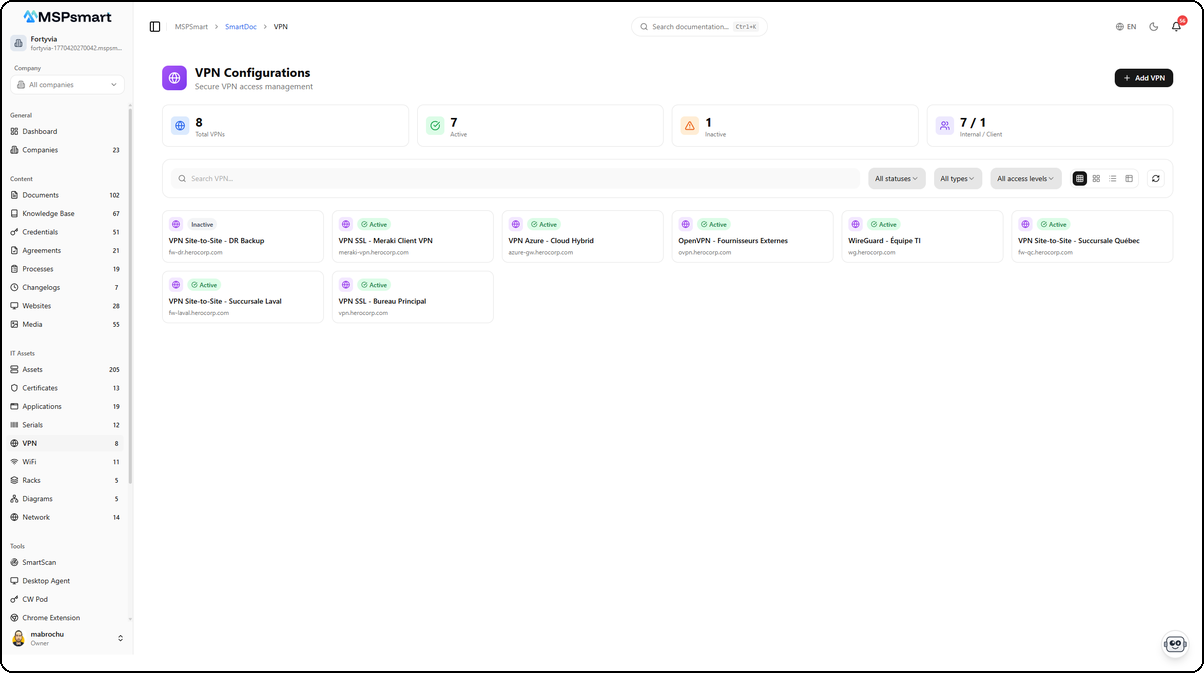

Le module VPN est accessible depuis le menu lateral de SmartDoc, sous Actifs IT > VPN. Le contexte de compagnie active (selecteur en haut de page) filtre automatiquement les configurations affichees.

Modes d'affichage

Quatre modes visuels sont disponibles :

| Mode | Icone | Description |

|---|---|---|

| Petites cartes | Grille seree (4-6 colonnes) | Nom, badge de statut et serveur |

| Cartes moyennes | Grille (3-4 colonnes) | Nom, type, serveur:port, compagnie cliente |

| Grandes cartes | Grille (2-3 colonnes) | Details complets : type, serveur, protocole, compagnie, liens associes |

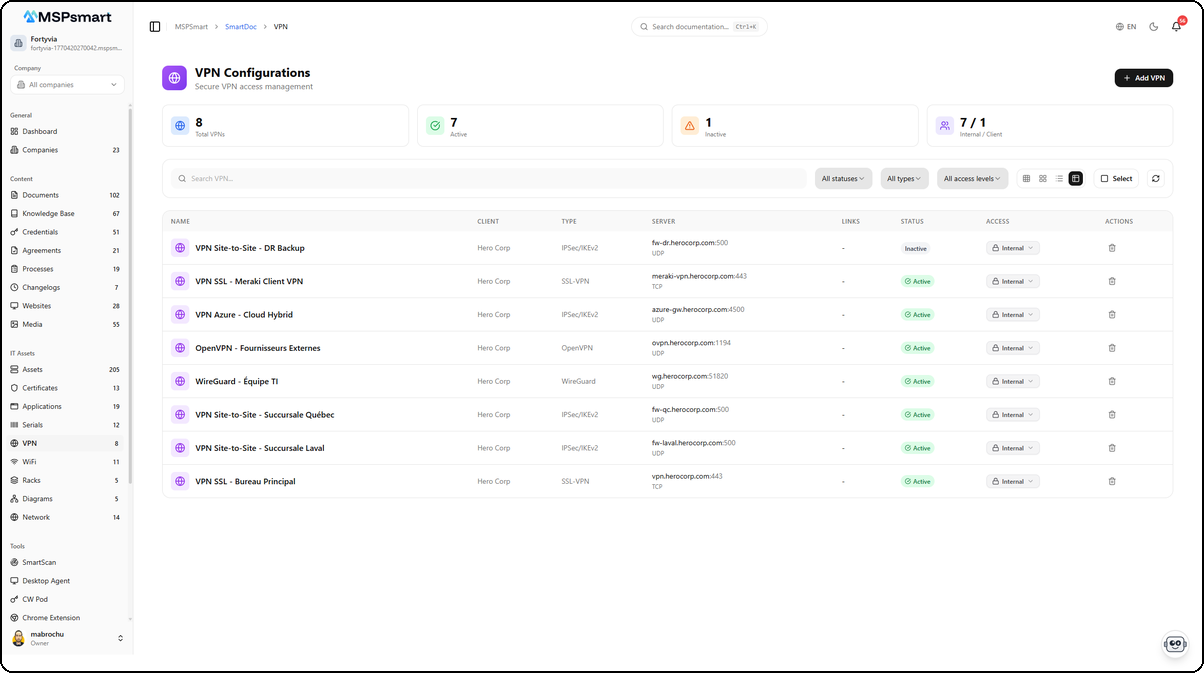

| Tableau | Vue tabulaire | Colonnes : Nom, Client, Type, Serveur, Liens, Statut, Acces, Actions |

Le mode Tableau est le mode par defaut. La colonne Liens indique visuellement si un certificat et/ou un article KB sont associes a la configuration.

La vue tableau presente l'ensemble des configurations VPN avec leurs informations detaillees. Chaque ligne affiche le nom de la configuration, le client associe, le type de VPN (IPSec/IKEv2, SSL-VPN, OpenVPN, WireGuard), le serveur avec le port et le protocole, les liens associes (certificats, articles KB), le statut sous forme de badge colore (Active en vert, Inactive en rouge) et le niveau d'acces. Les colonnes Actions permettent de reveler les secrets, modifier ou supprimer la configuration.

Tableau de bord des statistiques

En haut de la page, 4 metriques en temps reel :

- Nombre total de configurations VPN

- Configurations actives

- Configurations inactives

- Repartition Interne / Client

Filtres disponibles

- Recherche textuelle — recherche sur le nom, la description, le serveur

- Filtre par statut — Tous / Actif / Inactif / Archive

- Filtre par type — filtre sur la categorie de VPN

- Filtre par niveau d'acces — Interne / Client / Public

Actions disponibles

Depuis la liste :

- Cliquer sur une configuration — ouvre le panneau lateral de details

- Bouton cle (icone Key) — revele le mot de passe et/ou le PSK (si presents), affiches pendant 60 secondes

- Bouton supprimer — suppression avec confirmation

Depuis le panneau lateral :

- Consulter tous les details (serveur, port, protocole, configuration avancee, notes)

- Modifier (mode edition)

- Reveler les secrets (mot de passe et/ou PSK)

- Consulter le journal d'acces

- Supprimer la configuration

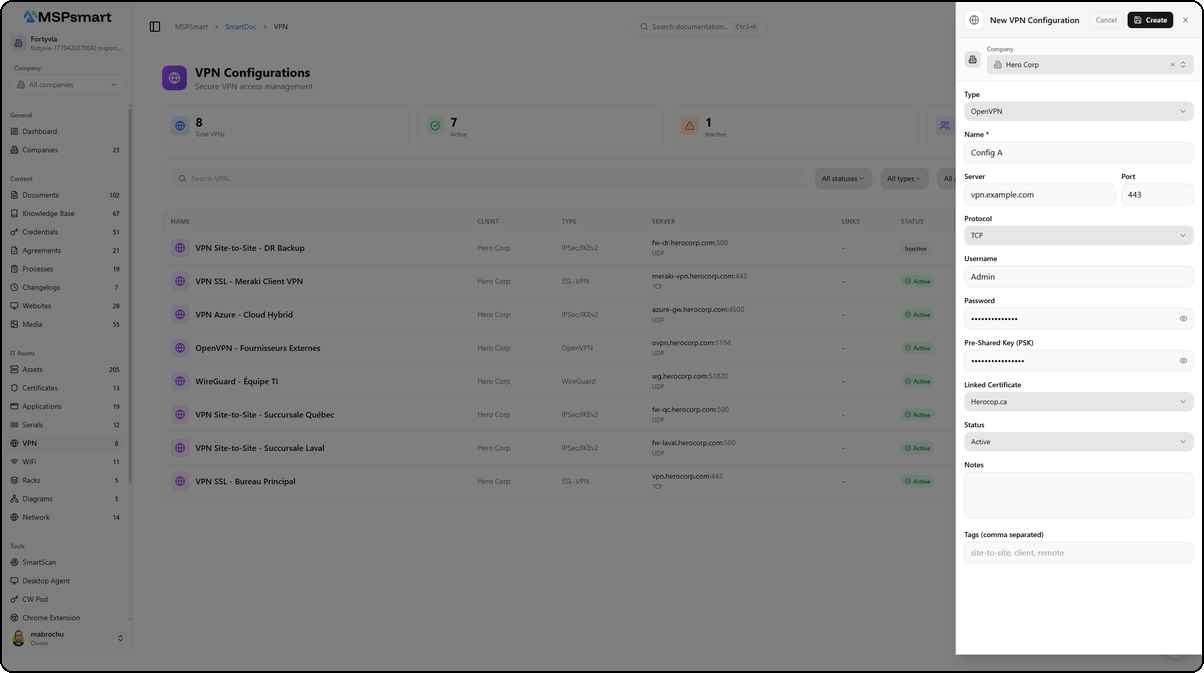

Creer une configuration VPN

Le bouton + Add VPN ouvre un panneau lateral de creation qui permet de saisir toutes les informations de la configuration en une seule etape.

Le formulaire est organise en sections :

- Company — Selection du client associe via un menu deroulant

- Information — Nom de la configuration, type de VPN (OpenVPN, IPsec/IKEv2, SSL VPN, WireGuard, etc.)

- Connection — Serveur (adresse IP ou nom de domaine), port, protocole (UDP/TCP/Both)

- Authentication — Nom d'utilisateur, mot de passe (chiffre avant stockage) et clé pre-partagee PSK (chiffree avant stockage)

- Links — Certificat SSL/TLS associe (selectionnable depuis le module Certificats)

- Notes — Champ texte libre pour les instructions de connexion ou informations supplementaires

- Status et Tags — Statut de la configuration et etiquettes pour le classement

Champs et informations

Identification

| Champ | Description | Obligatoire |

|---|---|---|

| Nom | Designation de la configuration VPN | Oui |

| Nom (FR) | Designation en francais | Non |

| Description | Description detaillee | Non |

| Compagnie | Compagnie cliente associee | Non |

| Type de VPN | Categorie (OpenVPN, IPsec, WireGuard, etc.) | Non |

| Statut | active / inactive / archived | Oui |

| Etiquettes | Mots-cles pour regrouper et filtrer | Non |

Parametres de connexion

| Champ | Description | Valeur par defaut |

|---|---|---|

| Serveur | Adresse IP ou nom de domaine du serveur VPN | — |

| Port | Port de connexion | 1194 |

| Protocole | UDP / TCP / Both | UDP |

| Nom d'utilisateur | Identifiant de connexion | — |

| Mot de passe | Mot de passe (chiffre AES-256-GCM) | — |

| PSK | Clé pre-partagee (chiffree AES-256-GCM) | — |

Liaisons

| Champ | Description |

|---|---|

| Certificat associe | Lien vers un certificat SSL/TLS dans le module Certificats |

| Article de base de connaissances | Lien vers un article KB documentant la procedure de connexion |

Configuration avancee et notes

| Champ | Description |

|---|---|

| Configuration personnalisee | Champs JSON libres pour parametres specifiques au type de VPN |

| Notes | Notes generales sur la configuration |

| Notes (FR) | Notes en francais |

Champs personnalises

Des paires cle-valeur supplementaires peuvent etre ajoutees pour stocker toute information specifique a votre organisation ou au client.

Securite et chiffrement

La protection des donnees sensibles est la priorite absolue du module VPN.

Chiffrement AES-256-GCM

Deux champs sont systematiquement chiffres avant stockage :

password_encrypted— le mot de passe de connexion VPNpsk_encrypted— la clé pre-partagee (Pre-Shared Key)

Chaque tenant possede une clé de chiffrement unique generee avec crypto.randomBytes(32). Cette clé est elle-meme chiffree par le KMS avant d'etre stockee en base. Le dechiffrement n'a lieu qu'au moment de la revelation explicite.

Indicateurs sans exposition

Dans les listes et tableaux, les champs has_password et has_psk indiquent uniquement la presence d'un mot de passe ou PSK — sans jamais exposer la valeur. Le bouton de revelation n'apparait que si au moins l'un de ces champs est present.

Revelation controlee

Pour acceder au mot de passe ou au PSK :

- Cliquer sur le bouton Cle dans la liste ou le panneau de details

- Les valeurs dechiffrees s'affichent en clair pendant 60 secondes

- Elles se masquent automatiquement apres ce delai

Controles de securite en place :

- Limite de taux : maximum 10 revelations par minute par utilisateur par configuration

- Journal d'acces : chaque revelation est enregistree dans

smartdoc_vpn_access_logavec l'identite, l'IP, le user agent et la raison optionnelle - Journal d'audit : la revelation est egalement consignee dans

smartdoc_audit_log - Evenement NATS : des evenements distincts sont publies pour

vpnPasswordRevealedetvpnPskRevealed, permettant des alertes de securite en temps reel

Journal d'acces par configuration

Chaque configuration VPN dispose d'un journal d'acces consultable via l'onglet dedie dans le panneau de details. Ce journal enregistre toutes les operations effectuees sur la configuration (creation, modification, consultation, revelation, suppression) avec 100 entrees les plus recentes.

Types de VPN supportes

Les types de VPN sont geres comme des entrees de reference qui peuvent etre globales (systeme) ou propres au tenant (personnalisees). Chaque type peut avoir :

- Un nom en anglais et en francais

- Une icone visuelle

- Une couleur d'identification

Les types systeme predifinis couvrent les principaux protocoles et solutions du marche. Les administrateurs MSP peuvent creer des types specifiques a leurs environnements clients.

Liens avec d'autres modules

Module Certificats

Une configuration VPN peut etre associee a un certificat SSL/TLS documente dans le module Certificats de SmartDoc. Cette liaison est visible dans la colonne Liens du tableau et permet de naviguer directement vers la fiche du certificat.

Cas d'usage typique : un VPN SSL utilise un certificat client specifique. Documenter ce lien permet de savoir quel VPN sera affecte si le certificat expire.

Base de connaissances (KB)

Une configuration VPN peut etre liee a un article KB qui documente la procedure de connexion, les prerequis d'installation du client VPN ou le processus de depannage. Cette liaison est visible dans la colonne Liens du tableau.

Cas d'usage typique : creer un article KB "Comment se connecter au VPN de CompagnieX" et le lier a la configuration VPN concernee, pour que les techniciens disposent de toutes les informations en un seul endroit.

Actions en lot

Le mode selection (bouton Selectionner en vue Tableau) permet d'agir sur plusieurs configurations simultanement (jusqu'a 100 elements) :

| Action | Description |

|---|---|

| Changer le niveau d'acces | Modifier la visibilite d'une selection |

| Changer le statut | Mettre a jour le statut de plusieurs configurations |

| Ajouter des etiquettes | Ajouter des tags a une selection |

| Retirer des etiquettes | Supprimer des tags d'une selection |

| Changer la compagnie | Reassigner a une autre compagnie cliente |

| Archiver | Passer le statut a "archived" |

| Dupliquer | Creer une copie (les secrets chiffres sont copies a l'identique) |

| Supprimer | Suppression definitive avec nettoyage de l'index RAG |

Les operations en lot sont egalement enregistrees dans le journal d'audit avec le nombre d'elements traites.

Niveaux d'acces

| Niveau | Description |

|---|---|

| Interne | Visible uniquement par les techniciens MSP (recommande pour les VPN) |

| Client | Accessible sur le portail client de la compagnie associee |

| Public | Visible sans authentification (fortement deconseille pour des configurations VPN) |

Le niveau d'acces est modifiable directement depuis le badge dans la liste. Pour les configurations VPN, le niveau Interne est la valeur par defaut et la recommandation de securite.

Integration avec SmartBot

Toutes les configurations VPN sont indexees dans le moteur RAG de SmartDoc (metadonnees seulement, jamais les secrets). Le chatbot SmartBot peut repondre aux questions :

- "Quel est le serveur VPN de CompagnieX ?"

- "Sur quel port se connecte le VPN SSL de la filiale Montreal ?"

- "Quels VPN utilisent le protocole UDP ?"

- "Quelle procedure suivre pour connecter un nouvel employe au VPN de CompagnieY ?"

Les mots de passe et PSK ne sont pas inclus dans l'index semantique. L'indexation se fait automatiquement a chaque creation, modification ou suppression, et les suppressions nettoient l'index.

Bonnes pratiques

- Toujours utiliser le niveau d'acces Interne pour les configurations VPN — ces informations ne doivent pas etre accessibles au portail client sans raison explicite

- Lier un article KB a chaque configuration VPN pour que les techniciens disposent des procedures de connexion sans avoir a chercher ailleurs

- Lier le certificat SSL utilise par le VPN pour anticiper les impacts d'une expiration de certificat

- Documenter le protocole et le port avec precision — ces informations sont critiques en cas de depannage reseau

- Saisir une raison lors de la revelation des secrets pour faciliter les audits de securite ulterieurs

- Utiliser les etiquettes pour categoriser les VPN : "site-to-site", "acces-distant", "client-vpn", "datacenter"

- Verifier le journal d'acces periodiquement pour detecter des acces inhabituels aux configurations sensibles

- Archiver plutot que supprimer les configurations VPN desactivees pour conserver l'historique

- Tester la configuration avant de l'archiver pour s'assurer que les informations sont valides et que le VPN repond

- Configurer les alertes Teams pour etre notifie lors de chaque revelation de mot de passe ou PSK en production

Derniere mise a jour : mars 2026